|

¡Como hackear una red social!

Hackear una red Social

Entérate como hackear Facebook usando Xploits para crear páginas falsas que engañan a las personas, roba contraseñas con técnicas simples de ingeniería social, o utiliza keyloggers para capturar todo lo que tecleen.

Conviértete en un experto en scams, y domina las herramientas para hackear cuentas de Facebook y obtener información valiosa de forma sigilosa. Leer más

Instagram es la red social favorita entre adolescentes y adultos jóvenes, quienes la utilizan para compartir fotos, videos, y mantenerse conectados con amigos Probablemente te estes preguntado ¿es posible hackear Instagram? ¿Como hackear Instagram? y acá te indicaremos como hacerlo en unos sencillos pasos. Leer más

Cualquiera sea el motivo por el que desees hackear una cuenta de TikTok, te enseñaremos los diferentes programas, herramientas y métodos existentes para que elijas según tus necesidades y medios.

Obtené los datos de la cuenta de tu víctima de manera fácil y rápida con ayuda de nuestras plataformas de hackeo. Leer más

Se dice que Messenger es imposible de hackear, pero eso no es cierto. En esta página comprobarás que sí se puede hackear Messenger en pocos minutos, aprendiendo innovadoras estrategias de hacking 2026 para realizarlo como todo un experto. No te pierdas nuestra guía de como hackear Messenger de una persona. Leer más

WhatsApp es considerada una de las plataformas de mensajería y redes sociales más seguras actualmente, lo que la hace difícil de hackear. Sin embargo, como puedes ver, no es completamente imposible lograrlo.

Si estás buscando hackear el WhatsApp de tu pareja mediante un dispositivo móvil o una computadora, te decimos que es posible y te presentamos las herramientas y/o programas que necesitas. Leer más

Te invitamos a poner a prueba tus capacidades de hacking con esta guía de como hackear Gmail en pocos pasos. Tenemos las mejores herramientas de hackeo disponibles para que vulneres el Gmail de tu pareja, compañero de trabajo, jefe del empleo o quien quieras.

¿Tienes lo necesario para superar los desafíos y obtener acceso al buzón privado de tus objetivos? Leer más

Adéntrate en el mundo del hacking aprendiendo junto a nosotros como hackear Youtube. Tenemos los mejores métodos y más innovadoras técnicas de hackeo. Te desafiamos a hackear canales de Youtube, acceder a videos privados y manipular cuentas.

Toma el control de los canales que desees ahora mismo y sé el maestro del hackeo digital. Leer más

¿Querés saber cómo hackear Kwai? Nosotros te lo explicamos de manera sencilla y efectiva, todos los métodos vigentes en 2026.

Sin duda alguna, uno de las técnicas más grandes y empleadas para hackear Kwai es a través de un programa espía keylogger. Pero haremos un repaso por todas los métodos que están funcionando actualmente. Leer más

Aprende cómo hackear una cuenta de Telegram de manera sencilla y paso a paso. Te mostramos cómo usar Xploits para crear páginas falsas que engañen a tus objetivos, o cómo instalar keyloggers para registrar sus mensajes.

Con nuestras técnicas de ingeniería social y herramientas fáciles de usar, tendrás todo lo necesario para hackear el Telegram de un amigo, pareja o ex, sin complicaciones ni conocimientos avanzados. Leer más

Si llegaste aquí buscando como hackear Snapchat, es importante que sepas que no es una tarea tan sencilla, esto requiere de análisis y tiempo, pero si lo practicas conseguirás tu objetivo.

Muchas páginas prometen ayudarte a hackear una cuenta de Snapchat, pero sin dar ningún resultado. Nosotros desarrollamos nuestras propias herramientas y las ponemos a tu alcance, para que de forma fácil logres tu cometido. Leer más

Te presentamos este tutorial de como hackear Twitter, con diversos métodos que vas a aprender junto a nosotros.

Tenemos herramientas de hackeo listas para enseñarte a usar. La primera técnica, pudiendo hacerlo desde tu Celular o PC sólo con el usuario de la víctima.

Contamos con métodos de hacking por Phishing, que consiste en crear una página de inicio de sesión idéntica a la original. Y mucho más. Leer más

¿Te interesa saber como hackear Skype? Accede a conversaciones confidenciales y descubre con quién habla una persona. Aprende a hackear Skype en unos minutos, instalando un programa espía en el dispositivo de la víctima o incluso desde tu PC o Celular sin moverte de tu casa.

Podrás hacer uso de las herramientas en cualquier momento, sin necesitar conocimientos avanzados en temas informáticos. Leer más

La privacidad de cada persona debe ser respetada, pero existen ciertos casos donde hackear un hotmail puede ser necesario, por ejemplo si queremos ingresar en el correo de tu pareja para ver si es fiel o para conocer las verdaderas intenciones de un supuesto “amigo”.

Con esta guía definitiva vas a poder hackear Hotmail y Outlook en pocos pasos. Leer más

Contamos con una aplicación web desarrollada por hackers profesionales que pone a tu disposición y de forma gratuita la posibilidad de hackear OnlyFans rápido y seguro, para visualizar contenido Premium, ver historial, conversaciones, es decir, cumplir tus objetivos.

También brindamos acceso a otras herramientas de hacking más sofisticadas y con instructivo paso a paso. Leer más

Tinder es una de las aplicaciones más populares entre los usuarios solteros que buscan establecer una relación. No obstante, no solo los solteros la usan. Piensa en la posibilidad de que tu pareja se registre en Tinder y busque nuevas conexiones sin que tú lo sepas.

Para que aprendas a hackear una cuenta de Tinder como un profesional, te brindamos el siguiente instructivo paso a paso para que logres vulnerar la cuenta de tu víctima de forma eficaz en tan solo unos pocos pasos. Leer más

Pinterest, reconocido como el mejor tablero virtual personalizado, se ha transformado en un fenómeno en el mundo digital. Esto ha llevado a un creciente interés en hackear cuentas de Pinterest con el objetivo de acceder a pines privados y de gran atractivo.

Con nuestros métodos, podrás vulnerar la seguridad de tu victima. Siguiendo estos consejos, hackear Pinterest se volverá una tarea muy fácil. Leer más

¿Quieres aprender a hackear un email? Aunque pueda parecer una tarea imposible, con los métodos que te mostramos en nuestro sitio web, podrás alcanzar tu objetivo y obtener las credenciales de acceso de la persona que desees.

Si buscas obtener información importante o simplemente hacerle una broma a un amigo, aquí encontrarás la forma más sencilla y gratuita de hackear un correo, ya sea Gmail, Hotmail, Outlook, Yahoo o cualquier otro. ¡Empecemos! Leer más

En este artículo, te mostraremos algunas de las técnicas más comunes para hackear un perfil de LinkedIn de otra persona.

También exploraremos métodos que permiten registrar todo lo que un usuario escribe en el teclado de su computadora, utilizando esa información para descubrir contraseñas. ¡Empecemos! Leer más

La privacidad de cada persona es importante y debe ser respetada, pero hay situaciones en las que rastrear un celular puede ser necesario, como por ejemplo: verificar si tu hijo o hija está siendo honesto sobre su ubicación, descubrir si tu pareja está siendo infiel, o localizar tu teléfono si lo has perdido.

No te preocupes, hemos recopilado varios métodos que te permitirán rastrear un celular de forma fácil y rápida. Leer más

En un mundo cada vez más dependiente de la tecnología, perder el acceso a internet puede resultar alarmante.

No obstante, existen formas de hackear la red Wi-Fi de un vecino o amigo para no quedarte desconectado.

Si tu conexión a internet presenta problemas, ya conocerás algunos métodos para solucionarlo. Aunque esta opción puede no ser bien recibida por todos, puede ser una solución práctica en situaciones críticas. Leer más

¡Bienvenido al blog de la página! Donde los verdaderos hackers se forman. Aprende las técnicas y métodos más avanzados de hackeos a plataformas digitales, en pocos minutos. Gracias a nosotros, hackear redes sociales es muy fácil, sólo necesitas práctica. Cada artículo de nuestro blog te acercará más a ser un maestro del hackeo online.

Explora, aprende y domina el arte del hackeo a redes sociales. Leer más

Hackear con phishing

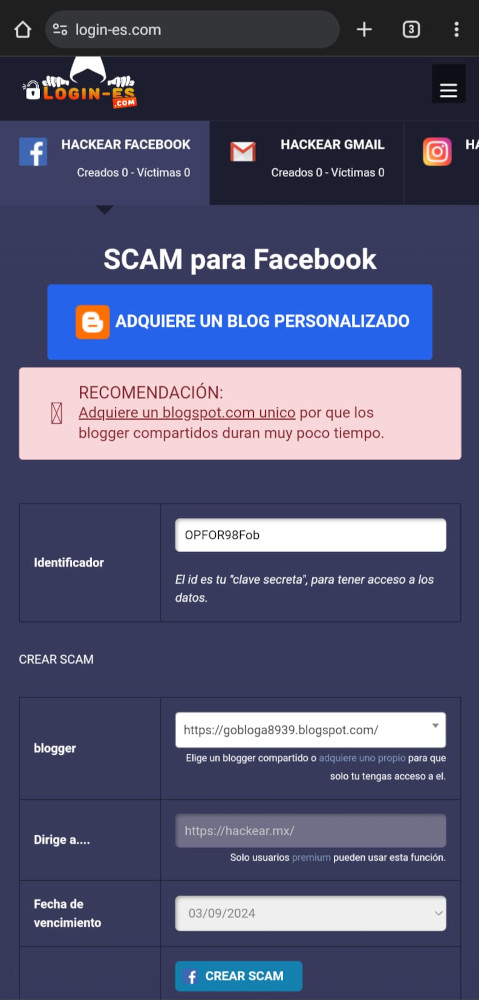

"Los 'Xploits' son programas que imitan páginas web o redes sociales, como Facebook o Instagram, para engañar a las personas y conseguir su información.

Por ejemplo, un Xploit crea una página falsa que se ve igual que Instagram o TikTok. Cuando alguien ingresa su usuario y contraseña en esta página falsa, esa información se guarda y tú puedes verla después usando un identificador especial.

Hackear con Xploits es bastante popular porque es efectivo y fácil de hacer. Puedes encontrar herramientas como las de https://login-es.com que te permiten crear estas páginas falsas para TikTok o Messenger.

La idea es que la página falsa se parezca tanto a la real que la persona no sospeche nada y ponga sus datos. Una vez que lo hace, esos datos se envían a otro enlace que solo tú puedes ver.

Para que un Xploit funcione bien, necesitas acompañarlo con un buen mensaje que invite a la persona a abrir el enlace.

Si el mensaje no es convincente, es posible que no hagan clic en el enlace o que no ingresen sus datos. Por eso, es importante que el texto que uses sea atractivo y que no despierte sospechas.

Una vez que obtienes la información de la persona, algunas veces te piden que llenes encuestas o invites a otros usuarios, pero el proceso es sencillo y gratuito. Además, si algo sale mal y eres descubierto, puedes crear otro Xploit y seguir intentándolo.

Los Xploits funcionan tanto en computadoras como en celulares, y tienen funciones para mantener el anonimato y operar sin que nadie lo note.

Como recuperar una cuenta

Como Recuperar mi cuenta si fue hackeada

Si tu cuenta de una red social ha sido hackeada, no te preocupes, ¡aún puedes recuperarla!

Lo primero es no entrar en pánico. Cuanto más rápido actúes, mayores serán las posibilidades de recuperar tu cuenta.

Sigue estos pasos para mejorar tus posibilidades de recuperar tu cuenta y protegerla en el futuro:

- Tan pronto como sospeches que tu cuenta ha sido hackeada, intenta iniciar sesión.

- Si aún puedes acceder, cambia tu contraseña de inmediato. Asegúrate de que sea una contraseña fuerte que combine letras, números y símbolos.

- Revisa también la información de contacto (como tu correo electrónico y número de teléfono) para asegurarte de que no haya sido cambiada.

- Chequea tu bandeja de entrada y mensajes de texto en busca de correos o notificaciones del servicio de la red social.

A menudo, cuando se cambia la contraseña o la información de la cuenta, la red social envía una alerta. Si encuentras un correo de "cambio de contraseña" que no reconoces, sigue el enlace para reportar que no fuiste tú quien lo solicitó.

Como Recuperar mi cuenta si olvide la contraseña

Si no puedes acceder a tu cuenta, busca la opción de "¿Olvidaste tu contraseña?" o "Recuperar cuenta" en la pantalla de inicio de sesión de la red social.

Sigue las instrucciones para restablecer tu contraseña. Esto generalmente involucra recibir un código de verificación en tu correo electrónico o número de teléfono.

Asegúrate de usar un correo electrónico o número de teléfono al que tengas acceso.

Si el hacker cambió tu correo electrónico o número de teléfono, la mayoría de las redes sociales ofrecen opciones de recuperación. Estas opciones suelen incluir responder preguntas de seguridad, identificar fotos de amigos o recibir un código en un dispositivo previamente vinculado a tu cuenta.

Cómo Proteger mi cuenta

Proteger tu cuenta en redes sociales es fundamental para mantener tu información personal segura.

Aquí te presentamos algunos consejos prácticos que puedes seguir para aumentar la seguridad de tu cuenta y reducir el riesgo de hackeos.

Crea Contraseñas Fuertes y Seguras

Una contraseña fuerte es la primera línea de defensa contra el acceso no autorizado a tu cuenta. Asegúrate de que tu contraseña:

- Sea única: No reutilices la misma contraseña en diferentes cuentas.

- Tenga al menos 12 caracteres: Incluye una combinación de letras mayúsculas y minúsculas, números y símbolos.

- Evita información personal: No uses tu nombre, fecha de nacimiento o palabras fáciles de adivinar.

- Cámbiala regularmente: Actualiza tu contraseña cada pocos meses para aumentar la seguridad.

Habilita la Autenticación en Dos Factores

La autenticación en dos factores añade una capa adicional de seguridad a tu cuenta.

Además de tu contraseña, necesitarás un código temporal que se envía a tu teléfono o se genera en una aplicación de autenticación como Google Authenticator o Authy.

Esto significa que, incluso si alguien obtiene tu contraseña, no podrá acceder a tu cuenta sin el segundo factor de autenticación. Activa 2FA siempre que sea posible en todas tus cuentas.

Mantén tu Software y Dispositivos Actualizados

Los fabricantes de software y dispositivos regularmente lanzan actualizaciones que incluyen parches de seguridad.

Mantén tu sistema operativo, navegador y aplicaciones de redes sociales actualizados para protegerte contra vulnerabilidades que los hackers podrían explotar.

Configura las actualizaciones automáticas siempre que sea posibleConfigura las actualizaciones automáticas siempre que sea posible para asegurarte de no perderte ninguna mejora de seguridad.

Evita no abrir Enlaces Sospechosos

El phishing es una técnica común que los hackers usan para engañar a las personas y que revelen su información personal.

Esto suele hacerse a través de correos electrónicos o mensajes que parecen legítimos pero contienen enlaces peligrosos.

Para evitar caer en estas trampas:

- Desconfía de correos o mensajes no solicitados: Especialmente si te piden que hagas clic en un enlace o proporciones información personal.

- Verifica la fuente: Revisa cuidadosamente la dirección de correo electrónico o URL antes de hacer clic en cualquier enlace.

- No ingreses información sensible: Nunca ingreses tu usuario y contraseña en un sitio web al que accediste a través de un enlace sospechoso.

Reacciona:

Me Gusta Me Encanta Me Divierte Me Enoja Me Entristece Me Sorprende